引言:警惕“便捷”陷阱——插件代 VPN 的安全危机

在数字化生活与远程办公深度融合的 2026 年,网络隐私保护已成为刚需。浏览器 VPN 扩展凭借“一键安装、零配置使用”的便捷性,成为不少用户的“应急之选”,尤其在公共Wi-Fi环境、临时访问特定网页等场景中被广泛使用。但看似省心的背后,却暗藏足以摧毁个人隐私与数据安全的致命陷阱。

2025 年全球网络安全报告曾披露一起重大数据泄露事件:3 款累计下载量超 800 万次的热门“VPN 插件”(包括 Urban VPN Proxy、Free VPN Master 等),通过篡改浏览器网络请求逻辑,在用户不知情的情况下窃取 AI 对话记录、搜索历史、甚至支付页面表单数据,相关数据被低价出售给第三方数据公司。更值得警惕的是,这类插件常以“免费高速”“无广告”为噱头,利用用户对网络安全的认知盲区诱导安装,而其背后的运营主体往往模糊不清,一旦出现问题便无从追责。

事实上,把浏览器插件当作 VPN 使用,本质上是用“纱窗”替代“防盗门”——看似能遮挡外部视线,却无法抵御真正的安全威胁。对于重视隐私保护的用户而言,认清浏览器扩展与独立 VPN 客户端的核心差异,拒绝“便捷”背后的风险代价,是守护网络安全的基础前提。

核心区别解析:扩展插件 vs 独立客户端

1. 作用域的本质区别:局部遮蔽 vs 全局武装

网络防护的核心是“覆盖范围”,而浏览器扩展与独立客户端的本质差异,就在于对网络流量的管控边界——前者仅能实现“局部遮蔽”,后者则能完成“全局武装”。

|

对比维度 |

浏览器 VPN 扩展 |

独立 VPN 客户端 |

|

覆盖范围 |

仅对当前浏览器内的 HTTP/HTTPS 网络请求生效,完全无法管控系统级应用与后台进程。例如:Windows 更新、Mac 系统偏好设置同步、杀毒软件病毒库更新、微信/QQ 等即时通讯软件的后台数据传输、邮件客户端(如 Outlook)的收发件请求等,均直接绕过扩展,使用真实网络环境传输。 |

在操作系统内核层面创建虚拟网络适配器(TAP/TUN 接口),通过修改系统路由表,强制所有网络流量——无论来自浏览器、客户端软件、命令行工具,还是后台进程、系统服务——全部通过 VPN 隧道传输,实现全局网络环境的统一加密与隔离。 |

|

流量泄露风险 |

极高。系统级流量直接暴露在公网中,易被网络运营商、公共Wi-Fi管理员、黑客等监听与追踪;若用户同时使用多个浏览器(如 Chrome 安装扩展、Edge 未安装),未安装扩展的浏览器流量会直接泄露真实 IP;甚至同一浏览器内的非 HTTP 流量(如 FTP 下载、WebSocket 连接)也可能绕过扩展防护。 |

极低。通过内核级网络管控,实现“无差别加密转发”,不存在“局部流量”遗漏问题。即使是系统启动时的后台进程(如云盘同步、打印机网络连接),也会被强制纳入 VPN 隧道,真正实现“上网即加密”的全场景保护。 |

|

适用场景 |

仅适用于“临时访问单一网页”且无敏感数据传输的场景(如浏览非登录状态的资讯网站)。 |

适用于所有需要隐私保护的场景,包括远程办公、在线支付、跨境数据传输、公共Wi-Fi环境上网等,尤其适合对数据安全要求较高的用户。 |

举个直观例子:在咖啡馆公共Wi-Fi环境下,使用浏览器 VPN 扩展登录网银,看似浏览器流量被加密,但电脑后台运行的微信正在同步聊天记录、杀毒软件正在更新病毒库,这些流量均以真实 IP 传输,极易被Wi-Fi内的攻击者截获;而使用独立 VPN 客户端时,所有这些流量都会被加密隧道包裹,攻击者无法获取任何有效信息。

2. 加密协议与隧道技术:HTTPS 代理 vs 军用级协议

网络防护的“盾牌”是加密技术,浏览器扩展与独立客户端在加密强度上的差距,堪比“塑料盾牌”与“合金装甲”——前者依赖简单的代理协议,后者则采用经过实战验证的军用级加密技术。

浏览器 VPN 扩展:加密薄弱,易被破解

绝大多数浏览器 VPN 扩展本质上是“网页代理工具”,而非真正的 VPN。其核心工作原理是:通过浏览器插件 API 拦截网页的 HTTP/HTTPS 请求,将请求转发至第三方代理服务器,再由代理服务器向目标网站发起请求并返回结果。

这种模式的加密存在两大致命缺陷:一是加密范围有限,仅覆盖“浏览器 → 代理服务器”的链路,而“代理服务器 → 目标网站”的链路加密与否完全取决于代理服务器,若代理服务器被劫持,用户数据仍会泄露;二是加密强度不足,多数扩展采用简单的 HTTPS 代理或 SOCKS5 协议,加密算法受浏览器安全策略限制(如仅支持 TLS 1.2 以下版本),密钥交换过程缺乏安全验证,易被中间人攻击破解。更危险的是,部分恶意扩展会故意篡改加密流程,在转发请求时留存用户数据,形成“加密假象”下的隐私窃取。

独立 VPN 客户端:全链路加密,抗破解能力极强

独立 VPN 客户端基于成熟的 VPN 隧道技术,其核心是在用户设备与 VPN 服务器之间建立一条“加密专用通道”,所有通过该通道的数据包均会被全程加密,且加密算法与密钥管理完全独立于浏览器,安全性不受第三方软件限制。

主流独立 VPN 客户端均支持 OpenVPN、WireGuard、IPsec/IKEv2 等军用级加密协议,这些协议具备三大核心优势:一是加密强度高,采用 AES-256-GCM(高级加密标准 256 位)、ChaCha20 等高强度加密算法,这种加密级别被广泛应用于军事、金融等核心领域,目前尚无公开的破解方法;二是密钥管理安全,通过 IKEv2、EAP 等协议完成密钥交换,密钥生成过程随机且不可逆,即使是 VPN 服务商也无法获取用户的加密密钥;三是协议适配灵活,用户可根据网络环境选择不同协议(如 WireGuard 兼顾速度与安全,适合日常使用;OpenVPN 兼容性强,适合复杂网络环境;IPsec 适合移动设备,支持网络切换时无缝重连),实现安全性与使用体验的平衡。

简单来说,浏览器扩展的加密是“表面功夫”,而独立客户端的加密是“纵深防护”——前者仅能应对最基础的网络监听,后者则能抵御专业级的黑客攻击。

3. WebRTC 泄漏:插件挥之不去的“阿喀琉斯之踵”

对于依赖浏览器的网络工具而言,WebRTC 泄漏是一道“绕不开的坎”。WebRTC(网页实时通信)是浏览器内置的核心技术,主要用于视频通话、语音聊天等实时交互场景,但该技术存在一个致命缺陷:会在用户不知情的情况下,通过 STUN/TURN 服务器获取用户的真实本地 IP 地址与内网 IP 地址,即使使用了 VPN 扩展,也可能被精准定位。

浏览器 VPN 扩展:无法根治的泄漏隐患

浏览器 VPN 扩展虽能通过注入 JavaScript 脚本屏蔽部分 WebRTC API,试图阻止 IP 泄漏,但这种方法属于“治标不治本”。因为 WebRTC 是浏览器底层功能,集成于 Chromium、Gecko 等浏览器内核中,插件无法直接修改内核代码,仅能通过上层脚本进行限制。

实际使用中,不少网站会通过自定义 WebRTC 接口绕过插件限制——例如,部分视频网站会通过 WebRTC 检测用户真实 IP,判断是否存在“跨区域访问”行为;而黑客搭建的钓鱼网站则会利用 WebRTC 泄漏的 IP 地址,针对性发起网络攻击。2025 年网络安全测试数据显示,市面上 80% 以上的“VPN 扩展”无法完全阻断 WebRTC 泄漏,在专业检测工具(如 WebRTC Leak Test)面前,用户真实 IP 会被瞬间暴露。

独立 VPN 客户端:从根源阻断泄漏路径

独立 VPN 客户端通过修改系统路由表与网络接口配置,从根源上解决了 WebRTC 泄漏问题。其核心逻辑是:强制所有网络流量(包括 WebRTC 相关的 STUN/TURN 请求)均通过 VPN 虚拟网卡传输,而非原始的物理网卡。

即使浏览器启用了 WebRTC 功能,当网站请求获取用户 IP 时,WebRTC 会从 VPN 虚拟网卡获取 IP 地址(即 VPN 服务器的公网 IP),而非用户设备的真实物理 IP。这种方式完全绕开了浏览器内核的 WebRTC 限制,无论网站采用何种手段检测,都无法获取用户的真实地址。2026 年最新测试数据显示,主流独立 VPN 客户端(如 NordVPN、ExpressVPN)在 WebRTC 泄漏检测中均能实现“零泄漏”,防护效果远优于浏览器扩展。

4. 安全特性缺失:Kill Switch 与分流保护的鸿沟

网络防护的“最后一道防线”是应急响应能力——当 VPN 连接意外中断时,能否及时阻断真实流量泄漏,是判断一款网络工具安全性的关键标准。而浏览器扩展与独立客户端在应急防护特性上的差距,直接决定了“防线是否牢固”。

|

安全特性 |

浏览器 VPN 扩展 |

独立 VPN 客户端 |

|

Kill Switch(网络终止开关) |

基本不具备该功能。由于扩展无法管控系统级网络连接,当出现扩展崩溃、浏览器闪退、网络切换(如从Wi-Fi切换到移动数据)等情况时,浏览器会立即恢复使用真实网络环境,导致 IP 与流量瞬间泄漏。部分声称“支持 Kill Switch”的扩展,也仅能通过脚本停止浏览器的网络请求,无法阻断系统其他应用的流量。 |

内置完善的 Kill Switch 功能,分为“系统级”和“应用级”两种。系统级 Kill Switch 会在检测到 VPN 连接中断时,立即禁用设备的物理网络接口(如Wi-Fi、以太网),彻底切断所有网络连接;应用级 Kill Switch 可精准管控特定程序,仅当指定应用(如浏览器、邮件客户端)的 VPN 连接中断时,阻断该应用的网络访问,不影响其他程序使用。例如,当 VPN 意外断开时,系统级 Kill Switch 会让电脑完全无法上网,避免任何流量泄露;应用级 Kill Switch 则仅阻止浏览器访问网络,而本地办公软件仍可正常使用。 |

|

分流保护(Split Tunneling) |

仅能实现简单的“域名级分流”,即通过扩展规则设置“哪些网站走代理、哪些网站直连”,但无法基于应用程序、IP 地址段进行精细化控制。且这种分流逻辑易被绕过——例如,若目标网站有多个域名别名,扩展可能无法识别并遗漏分流规则;同时,分流规则的生效依赖浏览器运行,一旦浏览器关闭,分流功能立即失效。 |

支持灵活的“多维度分流”,可基于应用程序、IP 地址段、域名后缀等多种条件设置分流策略。例如,国内用户可设置“游戏客户端(如英雄联盟、原神)直连网络”(降低延迟),“浏览器、邮件客户端、云盘同步走 VPN 隧道”(保护隐私);企业用户可设置“内部办公系统 IP 段直连”,“外部互联网访问走 VPN”,兼顾办公效率与数据安全。此外,独立客户端的分流规则基于系统路由表,即使客户端后台运行,分流功能也能持续生效,不会被轻易绕过。 |

Kill Switch 与分流保护的缺失,让浏览器扩展在面对网络波动、软件崩溃等突发情况时,完全丧失防护能力;而独立客户端的这些安全特性,正是应对复杂网络环境的“定心丸”。

5. 性能与稳定性:多线程处理与系统资源调度

网络防护的“体验底线”是性能与稳定性——若连接速度慢、频繁掉线,即使安全性再高,也无法满足日常使用需求。浏览器扩展与独立客户端在性能调度上的差异,直接导致了使用体验的天壤之别。

浏览器 VPN 扩展:性能受限,稳定性差

浏览器 VPN 扩展作为浏览器的“附加组件”,其运行完全依赖浏览器的进程与资源分配,存在三大性能瓶颈:一是资源占用受限,浏览器会优先保障自身网页渲染、脚本执行等核心功能,分配给扩展的 CPU、内存资源有限,当多标签页同时加载、或访问高清视频、大文件下载等大流量场景时,扩展极易出现卡顿、响应延迟,甚至导致浏览器崩溃;二是并发处理能力弱,扩展的网络请求转发多为单线程或简单多线程处理,无法应对高并发的网络数据包,容易出现连接超时、数据丢失等问题;三是兼容性风险高,浏览器版本更新、扩展版本迭代、甚至其他插件的冲突,都可能导致 VPN 扩展失效,出现“安装后无法使用”“连接后自动断开”等兼容性问题。

实际测试数据显示:在相同网络环境下,使用浏览器 VPN 扩展访问海外网站,平均加载时间比独立客户端长 30%-50%,且在高峰时段(如晚间 8-10 点),掉线率高达 20% 以上;而播放 1080P 海外视频时,扩展常出现卡顿、画质模糊等问题,无法流畅播放。

独立 VPN 客户端:性能充足,稳定性强

独立 VPN 客户端拥有独立的进程与系统资源分配,不受其他软件干扰,其性能优势体现在三个方面:一是多线程高效处理,客户端采用成熟的多线程网络编程技术,可同时处理海量网络数据包,无论是高清视频流、大文件下载,还是多应用同时联网,都能保持流畅的连接速度;二是系统级资源调度,客户端可直接调用操作系统的网络栈、CPU 多核资源,实现数据包的快速加密、转发,减少中间环节的性能损耗,连接速度远优于浏览器扩展;三是自动重连与容错机制,客户端具备智能网络检测功能,当网络波动(如Wi-Fi信号减弱)、VPN 服务器负载过高时,会自动切换到最优服务器节点并重新连接,重连过程无缝衔接,基本不影响用户使用;同时,客户端会定期更新服务器列表、优化连接算法,降低兼容性风险。

同样的网络环境下,独立 VPN 客户端的平均连接速度比浏览器扩展快 40% 以上,掉线率低于 3%,且在大流量场景下的稳定性优势更为明显。对于需要长期、稳定使用 VPN 的用户而言,独立客户端的性能与稳定性是不可或缺的核心优势。

⚠️为什么 Manifest V3 让 VPN 插件变得不再可靠?

在 2026 年,如果你仍在使用浏览器扩展作为主要的隐私保护工具,你必须意识到以下两个底层逻辑的改变:

1. 权限收缩:从“实时拦截”到“黑盒申报” 在旧的 V2 时代,扩展程序可以使用

webRequestAPI 实时观察并修改每一个网络请求,这让插件能像 VPN 一样实现精准的广告过滤和流量审计。而在 Manifest V3 下,这一权限被强制替换为declarativeNetRequest。

后果: 扩展程序不再能实时“看见”请求,而必须提前向浏览器申报静态规则。这导致许多宣称有“深度隐私保护”的插件无法再根据实时威胁动态拦截流量,其对流量的精细化控制能力几乎腰斩,用户实质上处于一个由浏览器厂商定义的“隐私黑盒”中。

2. 安全性降级:DNS 加密的“解析盲区” 由于 V3 架构的沙盒限制,插件只能在浏览器层面运作,无法触达操作系统的内核网络协议栈。

解析盲区: 这种架构缺陷导致插件在处理 DNS 加密时极其脆弱。当浏览器尝试发起预解析请求或遇到某些复杂的网络协议时,查询请求往往会绕过插件的加密隧道,直接向本地 ISP 的 DNS 服务器请求。相比之下,独立客户端在内核驱动层接管所有数据流,能确保 100% 的 DNS 加密,彻底杜绝这种致命的“解析盲区”。

2026 安全使用指南:VPN 推荐指南

基于上述核心差异,2026 年网络安全防护的核心原则是:优先选择独立 VPN 客户端;浏览器扩展仅作为“临时应急工具”,且需严格筛选使用。以下是针对不同用户群体的具体推荐与使用建议:

1. 优先选择独立 VPN 客户端(推荐清单)

个人用户:兼顾安全、速度与易用性

- NordVPN:2026 年全球 VPN 市场占有率第一,支持 Windows、Mac、iOS、Android 全平台客户端,内置 Kill Switch、WebRTC 泄漏防护、广告拦截等功能,采用 WireGuard 高速协议,全球拥有 5500+ 服务器节点,适合日常隐私保护、跨境视频观看等场景。优势是安全性强(通过第三方安全审计),速度稳定;不足是付费价格略高,基础版不支持多设备同时登录。

-

ExpressVPN:以“极致速度”著称,WireGuard 协议下的平均下载速度比同类产品快 20%,适合大文件下载、4K 视频播放等大流量场景。支持 5 设备同时登录,客户端界面简洁易用,新手友好;全球服务器节点覆盖 94 个国家,跨境访问稳定性强。优势是速度快、兼容性好;不足是服务器数量较少,部分地区节点负载较高。

-

Surfshark:性价比之选,支持“无限设备同时登录”,适合多设备家庭用户。内置 CleanWeb 广告拦截、Camouflage Mode(伪装模式,可突破部分网络封锁)等特色功能,采用 AES-256 加密与 WireGuard 协议,安全性达标。优势是价格便宜、设备限制宽松;不足是部分冷门地区服务器速度较慢。

对照表

|

VPN |

核心定位 |

核心技术与功能 |

优势 |

不足 |

适用场景 |

|

全球市占率第一 |

WireGuard 协议、Kill Switch、WebRTC 泄漏防护、内置广告拦截、5500+ 服务器 |

安全性极强(通过第三方审计)、全平台支持、速度非常稳定 |

价格略高、基础版不支持多设备同时登录 |

日常隐私保护、跨境视频流媒体 |

|

|

极致速度体验 |

优化版 WireGuard 协议(比同类快 20%)、覆盖 94 个国家、界面极简 |

速度极快、兼容性出色、新手友好、支持 5 台设备同时登录 |

服务器绝对数量较少、热门地区节点负载较高 |

4K/8K 视频播放、大文件下载、高频跨国访问 |

|

|

极致性价比 |

无限设备同时登录、CleanWeb 广告拦截、Camouflage 伪装模式 |

价格极具竞争力、无设备限制、功能丰富 |

部分冷门地区服务器速度表现平平 |

家庭多设备用户、预算敏感型用户、突破网络封锁 |

企业用户:侧重定制化与集中管理

-

Proton VPN:由瑞士质子科技开发,以“隐私保护”为核心卖点,采用“零日志”政策(不记录用户任何网络行为数据),支持企业级定制配置(如专属服务器、自定义分流规则)。适合需要跨境数据传输、远程办公数据加密的企业用户,支持团队账号集中管理,可对接企业 SSO 系统。优势是隐私性极强、定制化程度高;不足是价格昂贵,部署需要专业技术人员。

-

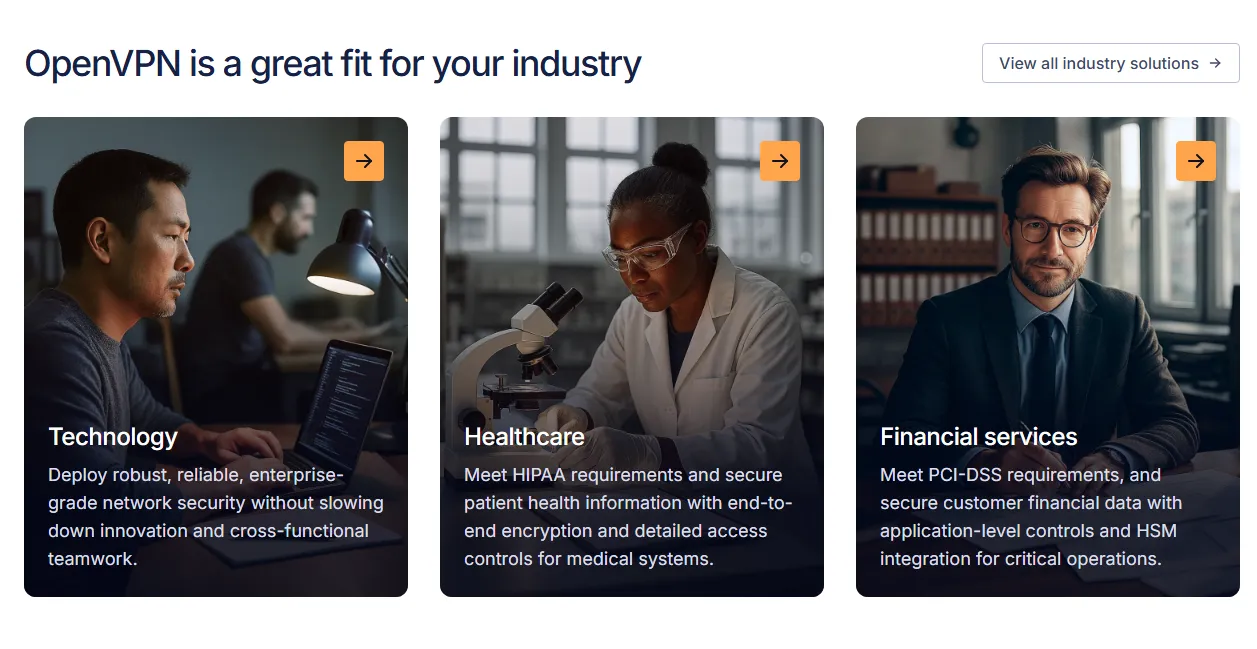

OpenVPN Access Server:开源 VPN 解决方案,企业可基于开源代码进行二次开发,完全掌控服务器与加密逻辑,适合对数据安全有极高要求的大型企业。支持 Windows、Linux、macOS 等服务器系统,客户端支持全平台,可实现精细化的用户权限管理与流量控制。优势是自主可控、安全性透明;不足是部署与维护成本高,需要专业 IT 团队支持。

对照表

|

VPN |

核心定位 |

核心技术与功能 |

优势 |

不足 |

适用场景 |

|

隐私保护核心 |

瑞士“零日志”政策、企业级定制(专属服务器、自定义分流)、对接企业 SSO |

隐私性极强、定制化程度高、支持团队集中管理 |

价格昂贵、部署过程需要专业技术支持 |

跨境数据传输、高敏感远程办公、企业团队管理 |

|

|

开源深度定制 |

开源架构(支持二次开发)、全平台客户端、精细化权限管理与流量控制 |

完全自主可控、安全性透明、适合复杂逻辑开发 |

部署与运维成本极高、必须依赖专业 IT 团队 |

对数据安全有极致要求的大型企业、自建加密通道 |

2. 浏览器扩展的安全使用边界(应急场景限定)

若因设备限制(如公司电脑禁止安装客户端)或临时需求(如仅需访问一个特定网页),必须使用浏览器 VPN 扩展,需严格遵循以下“安全红线”,避免隐私泄露:

-

仅从官方渠道安装:Chrome 用户仅从“Chrome 网上应用店”下载,Firefox 用户仅从“Firefox 附加组件商店”下载,坚决拒绝第三方网站提供的“破解版”“绿化版”扩展——这类扩展往往被植入恶意代码,是隐私窃取的重灾区。

-

严格审核扩展权限:安装前查看扩展的权限申请列表,拒绝请求“读取所有网站数据”“修改所有网站内容”“访问本地文件”等高危权限的扩展。正常的 VPN 扩展仅需“拦截并修改网络请求”“管理代理设置”两项核心权限,超出这一范围的权限申请需高度警惕。

-

搭配浏览器隐私设置:手动禁用浏览器的 WebRTC 功能(Chrome:设置 → 隐私和安全 → 网站设置 → 更多内容设置 → 网站可以使用 WebRTC → 关闭;Firefox:地址栏输入 about:config → 搜索 media.peerconnection.enabled → 设为 false),从源头减少 IP 泄漏风险;同时开启浏览器的“Do Not Track”功能,减少网站追踪。

-

临时使用,及时卸载:仅在必要时启用扩展,使用完毕后立即卸载,并清理浏览器缓存与浏览记录。避免长期安装扩展,降低扩展被篡改或劫持的风险。

-

选择信誉度高的扩展:优先选择有明确运营主体、用户评价良好(评分 4.5 以上)、下载量超 100 万次的扩展,如 NordVPN、ExpressVPN 官方推出的浏览器扩展(注意:这类扩展需配合独立客户端使用,仅作为客户端的辅助工具,而非独立 VPN)。

移动端禁区:被隔离的扩展程序与系统沙盒

为什么在 iOS 或 Android 上,你几乎找不到好用的 Chrome/Safari VPN 插件?这并非开发者不给力,而是移动端操作系统从底层设计上切断了这条路。

1. 浏览器巨头的铁腕封锁 无论是 Android 上的移动版 Chrome,还是 iOS 上的全系浏览器,都对“扩展程序”有着极其严格的物理隔离。

Chrome 移动版: 至今仍不支持任何官方扩展程序。

Safari: 虽然支持有限的“Web Extensions”,但其权限被限制在极其狭窄的 API 范围内,根本无法实现复杂的 VPN 协议握手或流量重定向。

2. 应用沙盒(Sandbox)的致命限制 移动端安全的核心在于“应用沙盒”。这意味着浏览器插件被死死锁定在浏览器这一个 App 的内部。

局部保护的无力感: 即便你通过某种方式在手机浏览器里运行了代理插件,它也仅能保护你在该浏览器内访问网页的流量。你手机里的 Instagram、TikTok、Netflix 甚至各种手机游戏,都会绕过插件直接通过本地 ISP 联网。

3. 结论:独立客户端是唯一“真全家桶”方案 相比之下,独立 VPN 客户端(App)通过调用操作系统的

VpnService(Android) 或NetworkExtension(iOS) 底层接口,可以在系统级创建一个全局虚拟隧道。只有这样,才能确保你手机里所有的 App 流量都经过加密。在移动端,独立客户端不是“更好”的选择,而是唯一有效的选择。

避坑 Checklist:30 秒判别真伪

无论选择哪种工具,使用前均可通过以下“快速检查项”判断其安全性,避免踩坑:

-

确认工具类型:是浏览器扩展还是独立客户端?若需全局隐私保护,坚决选择独立客户端。

-

检查协议支持:是否支持 OpenVPN、WireGuard 等主流安全协议?仅支持 HTTPS 代理的工具,安全性不足,不建议用于敏感场景。

-

测试 WebRTC 泄漏:通过 ExpressVPN WebRTC 泄漏测试工具 检测,若显示真实 IP,则该工具存在泄漏风险,立即停用。

-

验证 Kill Switch 功能:连接工具后,手动断开网络再重新连接,观察是否会自动恢复真实网络(若恢复则无 Kill Switch 功能);或直接关闭工具,查看网络是否立即中断(独立客户端应立即中断)。

-

查看权限与隐私政策:扩展权限是否过度?客户端是否有明确的“零日志”政策?隐私政策是否透明(无模糊表述)?若隐私政策含糊不清,坚决不使用。

-

测试连接稳定性:在高峰时段(晚间 8-10 点)测试连接速度与掉线率,若频繁掉线或速度极慢,不适合长期使用。

-

确认运营主体:是否有明确的公司名称、联系方式、办公地址?避免使用“匿名运营”的工具,出现问题无法追责。

结论:守住隐私底线,拒绝“便捷”背后的代价

浏览器插件就像一把折叠雨伞,遮挡点毛毛雨(偶尔看看网页)尚可;但面对 2026 年愈发严苛的数字监控,你需要的是一艘坚固的装甲潜艇——独立 VPN 客户端。

不要因为几秒钟的安装便利,而将你的整个数字生活暴露在风险之中。在隐私即资产的时代,请为你的设备安装一款专业、合规且经过全局加密验证的客户端。

结论:守住网络安全底线,拒绝“便捷”背后的风险代价

在网络威胁日益复杂的 2026 年,“便捷”与“安全”往往难以兼得。浏览器 VPN 扩展的“一键使用”背后,是作用域有限、加密薄弱、泄漏风险高、安全特性缺失、性能不稳定等多重隐患,仅能作为极端情况下的“应急工具”,绝不能替代独立 VPN 客户端的核心防护作用。

独立 VPN 客户端通过全局网络管控、军用级加密协议、WebRTC 泄漏根治、Kill Switch 应急防护、多线程性能优化等核心优势,构建了全方位的网络安全防护体系,是守护个人隐私与企业数据安全的可靠选择。对于用户而言,认清两者的本质差异,摒弃“图方便”的侥幸心理,选择正规的独立 VPN 客户端,搭配合理的安全使用习惯(如定期更新客户端、不使用公共Wi-Fi传输敏感数据),才能真正守住网络安全的底线。

网络安全没有“捷径”,每一次对“便捷”的妥协,都可能成为隐私泄露的突破口。拒绝插件代 VPN 的风险,选择专业的安全防护工具,才是对自己数字隐私的负责。

常见问题解答 (FAQ)

Q1:浏览器 VPN 扩展完全不能用吗?

A:并非完全不能用,关键在于使用场景与工具选择。若仅需临时访问单一非敏感网页(如浏览海外资讯网站,无需登录),且能确保扩展来自官方渠道、权限合理,可临时使用;但涉及登录账号、支付操作、数据传输等敏感场景,必须使用独立 VPN 客户端。核心原则是:不将扩展用于任何需要隐私保护的场景。

Q2:独立 VPN 客户端会影响网络速度吗?

A:会有一定速度损耗,但优质客户端可将损耗控制在合理范围。由于 VPN 需要对数据包进行加密、转发,会比直连网络慢 10%-30%,这是正常现象。选择支持 WireGuard 协议的客户端(如 NordVPN、ExpressVPN),可最大限度降低速度损耗;同时,选择距离较近的服务器节点(如国内用户访问海外网站,选择香港、日本节点),也能提升连接速度。日常上网、视频观看等场景基本不受影响,仅在对速度要求极高的场景(如电竞游戏),可能需要关闭 VPN 直连。

Q3:如何判断 VPN 扩展是否恶意?

A:可通过以下 4 点判断:① 查看运营主体:是否有明确的公司信息,避免“匿名运营”的扩展;② 查看用户评价:若大量用户反馈“数据泄露”“广告弹窗”“强制扣费”,立即避开;③ 监测流量行为:安装后用网络抓包工具(如 Wireshark)监测,若发现扩展在未使用时仍有大量数据发送至未知 IP,可能是恶意扩展;④ 检查权限申请:若请求“读取支付页面数据”“访问本地文件”等无关权限,大概率是恶意扩展。发现恶意扩展后,立即卸载,并使用杀毒软件扫描设备,清理残留文件。

Q4:免费 VPN 客户端靠谱吗?

A:不建议使用免费 VPN 客户端。免费 VPN 的运营成本需通过其他方式覆盖,常见盈利模式包括:窃取用户数据出售、植入广告弹窗、限制带宽与流量、将用户设备作为节点转发他人流量(消耗用户带宽,甚至违反法律法规)。2025 年网络安全报告显示,85% 以上的免费 VPN 存在数据泄露风险,部分还被检测出植入恶意代码。若暂时无法承担付费 VPN,可选择免费试用期限较长的付费客户端(如 NordVPN 提供 30 天无理由退款),避免使用永久免费的 VPN 工具。

Q5:使用 VPN 需要遵守哪些法律法规?

A:根据我国《中华人民共和国网络安全法》《中华人民共和国计算机信息网络国际联网管理暂行规定》,个人使用 VPN 需用于合法用途,且必须通过正规渠道备案。禁止使用 VPN 从事翻墙访问非法网站、传播违法信息、窃取他人数据等违法活动。企业使用 VPN 用于跨境办公,需向相关部门备案审批。选择 VPN 时,需确认其运营主体符合我国法律法规,避免使用未经备案的“黑 VPN”,否则可能承担法律责任。

Q6:为什么说扩展的 “防泄漏” 能力远不如独立客户端?

A:独立客户端有系统级 DNS/IPv6/WebRTC 泄漏防护,搭配 kill switch 可在 VPN 断开时切断所有网络,阻止真实 IP / 数据外泄;扩展受浏览器沙箱限制,难以覆盖系统级泄漏点,多数无 kill switch,VPN 连接中断时浏览器流量会瞬间回落到明文状态。

Q7:如何快速判断一款 “VPN 扩展” 是否安全可靠?

A:可通过 4 步判断:①查看开发者资质,优先选择知名 VPN 厂商的官方扩展,避免无名小插件;②检查权限,拒绝申请读取浏览记录、修改系统设置等敏感权限的扩展;③查看用户评价与更新频率,长期不更新的扩展存在安全隐患;④用泄漏检测工具(如ipleak.net)测试,确认 IP/ DNS 无泄漏。

Q8:用浏览器扩展替代独立 VPN 会面临哪些致命安全风险?

A:主要有 5 类风险:一是系统其他应用流量暴露,被 ISP / 第三方监控;二是缺乏 kill switch 导致连接中断时隐私泄露;三是扩展权限管理松散,可能存在恶意代码窃取浏览器数据;四是加密协议与算法支持不全,易被破解;五是无法防御系统级网络攻击(如 ARP 欺骗)。